ThreatDown Core Bundle

Conçu pour les organisations aux ressources limitées, ThreatDown Core offre une protection supérieure dans une solution unique, facile à gérer et à un prix raisonnable.

L'ensemble ThreatDown Core Bundle comprend les éléments suivants

Protection des points finaux

Prévention multi-vectorielle reposant sur des couches technologiques qui arrêtent les attaques basées sur des signatures, sans fichier et de type "zero-day" avant qu'elles ne s'infiltrent dans vos systèmes.

Réponse aux incidents

Construit sur le moteur de liaison propriétaire de ThreatDown, il ne se contente pas de supprimer les exécutables des logiciels malveillants, mais trouve et éradique automatiquement tous les fichiers associés et les modifications afin d'empêcher toute réinfection.

Évaluation de la vulnérabilité

Exécutez des analyses à la demande ou selon un calendrier précis pour rechercher les vulnérabilités des systèmes d'exploitation et des applications.

Bloc d'application

Bloquer facilement les programmes non autorisés afin d'appliquer les politiques d'utilisation acceptable.

Pour une analyse détaillée de ce qui est inclus dans l'offre ThreatDown Core, veuillez consulter la page de l'offre ThreatDown Core. Fiche de données de base ou vous pouvez comparer toutes les offres groupées de ThreatDown.

Pour une analyse détaillée de ce qui est inclus dans l'offre ThreatDown Core, veuillez consulter la page de l'offre ThreatDown Core. Fiche de données de base ou vous pouvez comparer toutes les offres groupées de ThreatDown.

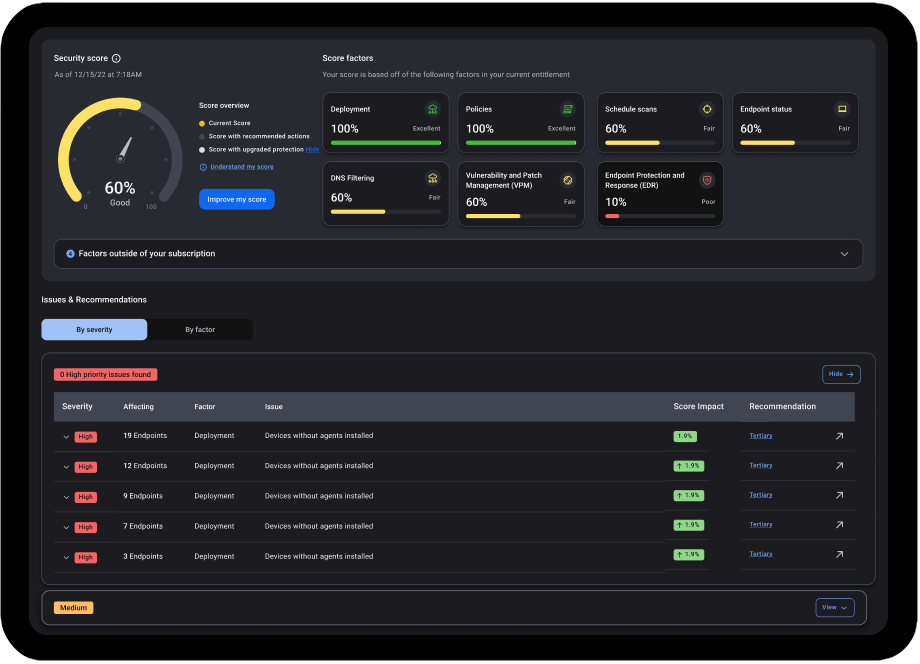

Améliorer la sécurité

Prévention des menaces avec une protection multi-vectorielle qui ne ralentit pas vos appareils

Réduction de la surface d'attaque avec l'analyse de la vulnérabilité qui s'exécute de manière programmée ou ad hoc

Blocage de l'application empêcher l'exécution de programmes non autorisés sur les terminaux

Réduire la complexité

Gestion centralisée via une console basée sur le cloud avec une interface conviviale

Un seul agent léger qui se déploie en quelques minutes et fonctionne avec tous les produits ThreatDown

Visibilité des appareils avec des codes de couleur pour un état de sécurité immédiat

Assainissement automobile par le biais d'un moteur de liaison exclusif qui détecte et supprime automatiquement les artefacts, les changements et les altérations de processus

Maximiser la valeur

Mise en œuvre la plus rapide validée par l'indice de mise en œuvre G2 Fall 2023, qui montre que notre suite a le délai de mise en œuvre le plus court de toutes les solutions concurrentes

Plus facile à gérer validé par le G2 Fall 2023 Usability Index, qui a décerné à notre suite la mention “Easiest to use” (la plus facile à utiliser) pour sa facilité d'administration et d'utilisation

Meilleur retour sur investissement validé par le G2 Fall 2023 Results Index, qui a décerné à notre suite le “Meilleur ROI estimé” de toutes les solutions concurrentes

Meilleur rapport qualité-prix pour une offre, un agent, une console et un partenaire de confiance

Pour plus d'informations sur ThreatDown Core et les autres offres groupées disponibles, veuillez nous contacter.

Prendre contact

Articles de la base de connaissances

Articles de la base de connaissances