Thycotic Secret Server Cloud : Logiciel de gestion des comptes à privilèges et de sécurité

LE SERVEUR SECRET EST UNE SOLUTION DE PAM TOTALE

Sécuriser vos mots de passe n'est que la moitié de la bataille - ce que vous ne savez pas peut vous nuire. Secret Server vous aide à découvrir les vulnérabilités et à protéger votre organisation :

- Découverte des comptes d'administration locale de Windows, des comptes d'application, des comptes UNIX/Linux, etc.

- Verrouiller les mots de passe des comptes sensibles.

- Intégration avec Active Directory.

- Fournir des rapports d'audit complets pour les mandats de conformité.

- Automatisation de la découverte des comptes privilégiés et du changement de mot de passe.

- Fournir un accès sécurisé aux systèmes sans divulguer les mots de passe privilégiés aux utilisateurs.

- Appliquer des politiques de moindre privilège pour les comptes de superutilisateurs.

HAUTE DISPONIBILITÉ ET REPRISE APRÈS SINISTRE INTÉGRÉES

- Il n'est pas nécessaire de créer des systèmes et des plans de basculement supplémentaires.

- Profitez de la redondance intégrée de Microsoft Azure.

- S'appuyer sur les sauvegardes automatiques de la base de données gérées par Thycotic.

- Exportation facile à utiliser pour la redondance sur site

LA SOLUTION CLOUD PAM EN LAQUELLE VOUS POUVEZ AVOIR CONFIANCE

La sécurité est notre métier, et pour garantir la sécurité de Secret Server Cloud, Thycotic a.. :

- Choisi pour exploiter la puissance de Microsoft Azure pour son modèle de confidentialité, d'intégrité et de disponibilité qui comprend la gestion de l'identité et de l'accès, l'isolation des données, le cryptage, la redondance virtualisée et la conception de la structure des machines virtuelles (Fabric VM).

- Tests de pénétration continus du nuage de serveurs secrets

LA PROTECTION CONTRE LES MENACES INTERNES ET EXTERNES

- Ne vous contentez pas de mettre en voûte les informations d'identification informatiques pour savoir exactement qui a accès aux systèmes clés.

- Découvrez et reprenez le contrôle des comptes privilégiés inconnus.

- Effectuer une rotation automatique de tous les mots de passe qu'un employé a vus, lorsqu'il quitte l'entreprise.

- “La fonctionnalité ”Heartbeat" surveille les mots de passe sur toutes les machines pour s'assurer qu'ils n'ont pas été modifiés en dehors du serveur secret - un signe d'alerte potentiel qu'une machine a été compromise.

- Veillez à ce que seules les personnes autorisées accèdent à Secret Server grâce à l'authentification à deux facteurs.

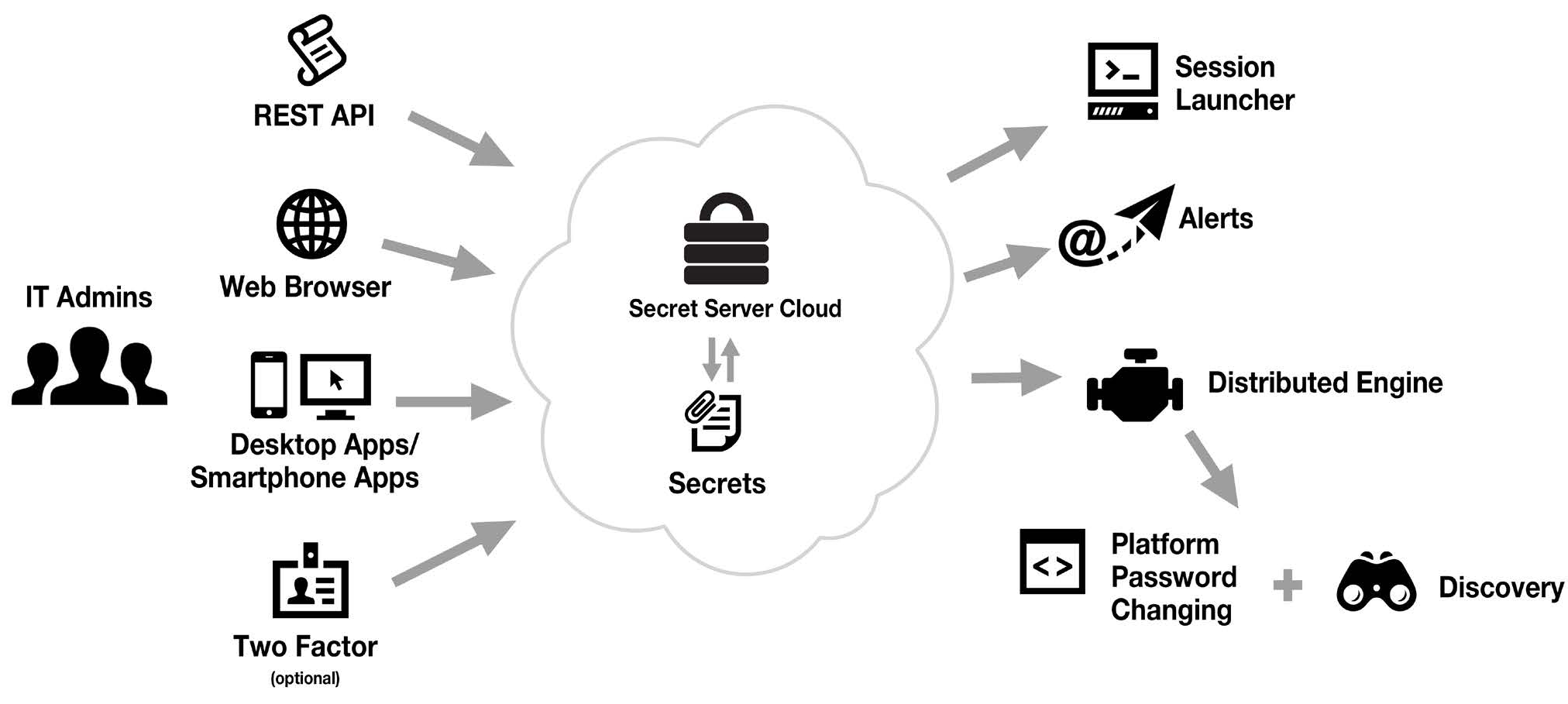

SERVEUR SECRET ARCHITECTURE EN NUAGE

![]()

UNE SÉCURITÉ RENFORCÉE : AUDIT ET CONFORMITÉ

- Lanceur de session (RDP, PuTTY, Web)

- Authentification à deux facteurs (RADIUS, soft token)

- Journaux d'audit complets et alertes personnalisables

RÉPONDRE AUX EXIGENCES DE CONFORMITÉ

Satisfaire les auditeurs et démontrer la conformité aux politiques et réglementations en matière de gestion des mots de passe.

- Produire des rapports d'audit complets sur l'activité de la chambre forte.

- Rotation automatique programmée des mots de passe.

- Aidez à répondre à vos besoins en matière de conformité HIPAA, PCI, SOX, NIST, Bâle II ou FIPS.

REPRISE APRÈS SINISTRE

S'appuyant sur la puissance d'Azure, Secret Server Cloud offre une haute disponibilité et une sauvegarde automatique des données en cas de sinistre dans le centre de données.

GESTION AUTOMATISÉE DES COMPTES

Contrôle ultime.

- Déploiement intuitif (agent en option)

- Découverte automatique des comptes locaux Windows

- Changement automatique du mot de passe des comptes du réseau

- Heartbeat - Détection automatique des changements manuels de mot de passe

COFFRE-FORT POUR MOT DE PASSE SÉCURISÉ

Sécurité ultime.

- Contrôle d'accès basé sur les rôles (Admin, Utilisateur, Auditeur, Personnalisé)

- Authentification Active Directory

- Cryptage AES 256 et SSL

- Modèles de secrets personnalisables

- Accès par Internet

- Applications pour smartphones

Choisissez l'édition qui vous convient. Secret Server évolue de manière transparente pour répondre aux défis informatiques en constante évolution de votre organisation. Gagnez en sécurité et réduisez les risques grâce à plusieurs niveaux d'audit, de surveillance et d'alertes.

Rationaliser les opérations informatiques grâce au changement automatique des mots de passe et à la découverte des comptes. Le développement continu des fonctionnalités garantit que le logiciel est toujours à la hauteur des exigences des entreprises de classe mondiale.

Demander une démonstration en ligne Demander un essai gratuit

Pour plus d'informations et de conseils généraux sur les produits Thycotic, veuillez nous contacter.