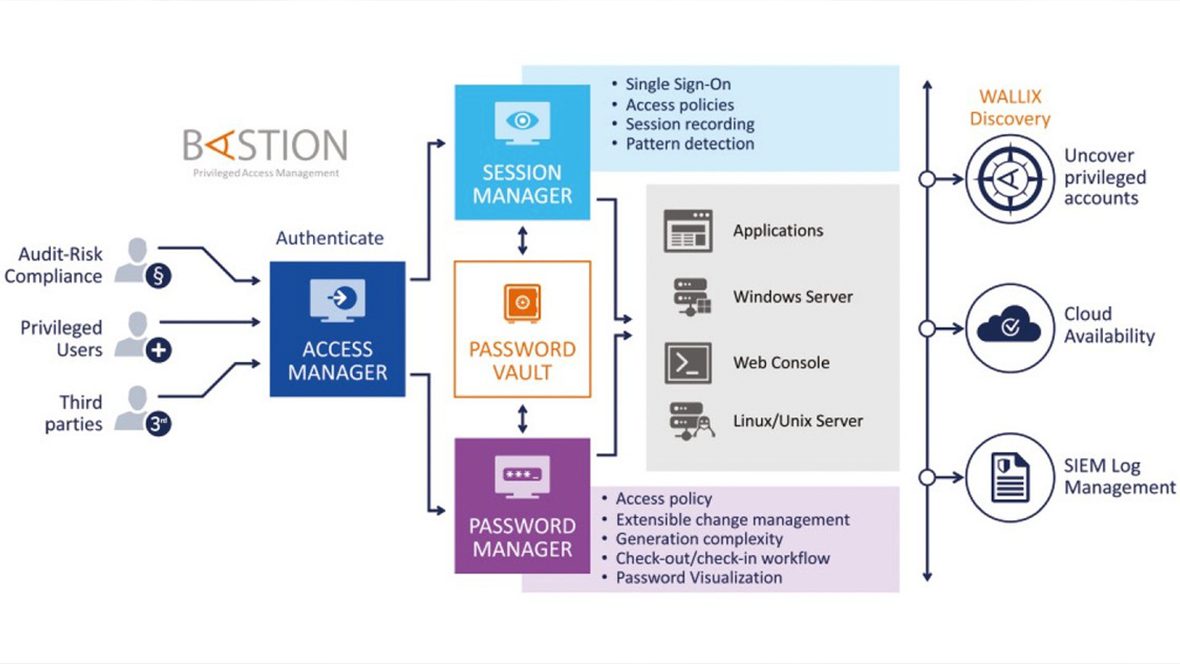

Contrôle centralisé des biens sensibles

WALLIX Bastion se consacre à la protection de votre infrastructure contre les cyber-risques.

Gain visibilité en temps réel et l'analyse de toutes les activités privilégiées, y compris l'enregistrement complet des sessions et l'extraction des métadonnées. Avec WALLIX Bastion, vous pouvez limiter la visibilité des ressources des utilisateurs entre les comptes principaux et les comptes cibles. Veillez à ce que seuls les utilisateurs autorisés puissent accéder à certaines ressources à des moments précis. flux de travail d'accès avancé. Identifier les comportements suspects et déclencher l'arrêt automatique de la session. Tout cela vous permet de protéger les informations d'identification, même en cas de fuite, grâce à une rotation automatique, périodique ou basée sur l'enregistrement et le retrait.

La solution WALLIX Bastion prend en charge tous les environnements techniques avec une protection dédiée pour les déploiements sur site, multisite et les nuages publics/privés. Elle est également compatible avec toutes les principales plateformes de cloud et peut être trouvée sur les principales places de marché de cloud.

Pourquoi la gestion des comptes privilégiés ? (PAM) Est-ce vraiment nécessaire ?

Dans tous les secteurs, une priorité absolue en matière de sécurité est de garantir le contrôle et la traçabilité des fournisseurs de services tiers, en plus de répondre aux critères d'une série de réglementations obligatoires en matière de conformité (GDPR, NISD, LPM, PCI-DSS, etc.). PAM (Privileged Access Management) répond à ces exigences tout en renforçant la sécurité des connexions à distance et en protégeant les ressources stratégiques des organisations. Regardez la vidéo ci-dessous pour découvrir 5 scénarios réels dans lesquels vous avez besoin d'une gestion des accès privilégiés :

5 scénarios réels de gestion des comptes privilégiés

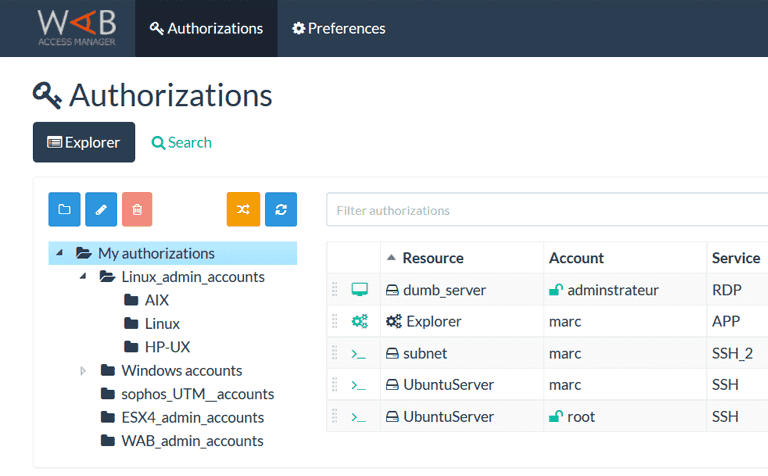

Wallix Bastion Account Manager Gestion des autorisations

Contrôler l'accès aux ressources

Visibilité en temps réel des activités privilégiées, y compris l'enregistrement des sessions et l'extraction des métadonnées

- Les utilisateurs autorisés peuvent accéder aux ressources autorisées

- Protection des données d'identification avec rotation automatique

- Visibilité limitée des ressources et séparation des comptes

- Identifier les comportements suspects

Déployez votre défense

- Centraliser la gestion des utilisateurs et les systèmes cibles

- Créer et appliquer des politiques de mots de passe pour les utilisateurs internes et externes

- Établir des règles et des conditions d'autorisation pour accorder ou refuser automatiquement l'accès au système

Une construction et un fonctionnement simplifiés

Solution nécessitant un temps d'administration minimal, ce qui permet d'optimiser le coût total de possession.

- Déploiement rapide sans interruption des flux de travail

- Facile à utiliser et à intégrer, Bastion minimise le temps d'intervention ‘Build & Run’ pour l'IT.

- Intégration transparente avec la sécurité existante (par exemple AD)

Contrôle et révision

- Choisir de recevoir des alertes automatiques lorsque les sessions privilégiées commencent

- Contrôler les sessions en temps réel avec WALLIX 4-Eyes

- Audit des sessions grâce à l'enregistrement complet et à l'extraction des métadonnées

Garantir la conformité réglementaire

Bénéficier d'une solution tout-en-un pour répondre aux réglementations en matière d'accès et de données, ainsi qu'aux exigences de conformité.

Veiller à ce que la sécurité interne réponde aux normes du secteur en protégeant et en traçant l'accès aux données critiques.

Respecter les exigences réglementaires spécifiques grâce à des fonctions de contrôle d'accès, de surveillance et d'audit

Mettre fin aux tentatives malveillantes

- Distinguer les sessions d'utilisateurs légitimes des activités suspectes telles que des lignes de commande inhabituelles ou des applications interdites.

- déclencher des alarmes ou mettre fin à des sessions en cas de détection d'une activité malveillante

Une introduction à WALLIX Bastion

Mettre en place la gestion des accès privilégiés en moins de 15 minutes !

Organisez une démonstration ou un essai en ligne GRATUIT avec nous pour voir comment cela fonctionne dans votre environnement de travail.

Pour plus d'informations sur WALLIX Bastion Privileged Account Management (PAM), veuillez nous contacter.

Prendre contact